Privatsphäre-Einstellungen

Wir verwenden Cookies auf unserer Website. Einige von ihnen sind unerlässlich, während andere uns helfen, diese Website und Ihre Erfahrungen zu verbessern.

Hier finden Sie eine Übersicht aller verwendeten Cookies. Sie können ganzen Kategorien Ihre Zustimmung geben oder weitere Informationen anzeigen und bestimmte Cookies auswählen.

| Notwendig Cookies | Weitere Informationen | |

| Wesentliche Cookies ermöglichen grundlegende Funktionen und sind für die ordnungsgemäße Funktion der Website erforderlich. | ||

| Name | Anbieter | Zweck | Ablauf |

|---|---|---|---|

| cb_enabled | ecv.de | Mit diesem Cookie wird festgestellt, ob der Besucher die Cookie-Zustimmungsbox akzeptiert hat | 1 Jahr |

| PHPSESSID | ecv.de | Erhält den Benutzersitzungsstatus über Seitenanforderungen hinweg | Session |

| ECVRL | ecv.de | Mit diesem Cookie wird für die Website eine Möglichkeit geschaffen den Besucher auch zu einem späteren Besuch wieder zu erkennen und so wichtige Funktionen wie die Suche/Merkzettel/Shop funktionell durchführen zu können. | 1 Jahr |

| Statistik Cookies | Weitere Informationen | |

| Statistik-Cookies sammeln anonym Informationen. Diese Informationen helfen uns zu verstehen, wie unsere Besucher unsere Website nutzen. | ||

| Name | Anbieter | Zweck | Ablauf |

|---|---|---|---|

| utm.gif | www.google.com | Google Analytics-Tracking-Code, der Details zum Browser und Computer des Besuchers protokolliert. | Session |

| _utma | ecv.de | Sammelt Daten darüber, wie oft ein Benutzer die Website besucht hat, sowie Daten für die erste und die meisten letzter Besuch. Wird von Google Analytics verwendet. | 2 Jahre |

| __utmb | ecv.de | Registriert einen Zeitstempel mit dem genauen Zeitpunkt, zu dem der Benutzer auf die Website zugegriffen hat. Wird von Google Analytics verwendet, um die Dauer eines Website-Besuchs zu berechnen. | 1 Tag |

| __utmc | ecv.de | Registriert einen Zeitstempel mit dem genauen Zeitpunkt, zu dem der Benutzer auf die Website zugegriffen hat. Wird von Google Analytics verwendet, um die Dauer eines Website-Besuchs zu berechnen. | 1 Tag |

| __utmt | ecv.de | Wird verwendet, um die Geschwindigkeit von Anforderungen an den Server zu drosseln | 1 Tag |

| __utmz | ecv.de | Sammelt Daten darüber, woher der Benutzer kam, welche Suchmaschine verwendet wurde, auf welchen Link geklickt wurde und welcher Suchbegriff verwendet wurde. Wird von Google Analytics verwendet. | 6 Monate |

| Marketing Cookies | Weitere Informationen | |

| Marketing-Cookies werden von Werbekunden oder Publishern von Drittanbietern verwendet, um personalisierte Anzeigen zu schalten. Sie tun dies, indem sie Besucher über Websites hinweg verfolgen | ||

| Name | Anbieter | Zweck | Ablauf |

|---|---|---|---|

| _session_id | delivery.selfcampaign.com | Speichert die Navigation der Besucher durch Registrieren von Zielseiten - Auf diese Weise kann die Website relevante Produkte präsentieren und / oder ihre Werbeeffizienz auf anderen Websites messen. | Session |

| _session_id | lib.selfcampaign.com | Speichert die Navigation der Besucher durch Registrieren von Zielseiten - Auf diese Weise kann die Website relevante Produkte präsentieren und / oder ihre Werbeeffizienz auf anderen Websites messen. | Session |

| axd | theadex.com | Legt eine eindeutige ID für den Besucher fest, mit der Werbetreibende von Drittanbietern den Besucher mit relevanter Werbung ansprechen können. Dieser Pairing-Service wird von Werbe-Hubs von Drittanbietern bereitgestellt, mit dem Werbung in Echtzeit angeboten werden kann. | 1 Jahr |

| d/cm.gif | theadex.com | Präsentiert dem Benutzer relevante Inhalte und Werbung. Der Service wird von Dritten über Werbe-Hubs eingestellt, die das Anzeigen von Werbung in Echtzeit ermöglichen. | Session |

| IDE | doubleclick.net | Wird von Google Doubleclik verwendet,um die Aktionen des Website-Nutzers nach dem Anzeigen oder Klicken auf eine Anzeige des Werbetreibenden zu registrieren und zu melden, um die Wirksamkeit einer Anzeige zu messen und dem Nutzer gezielte Anzeigen zu präsentieren. | 1 Jahr |

| TDCPM | adsrvr.org | Registriert eine eindeutige ID, die das Gerät eines zurückkehrenden Benutzers identifiziert. Die ID wird für gezielte Anzeigen verwendet. | 1 Jahr |

| uid | adform.net | Registriert eine eindeutige Benutzer-ID, die den Browser des Benutzers beim Besuch von Websites erkennt, die dasselbe Anzeigennetzwerk verwenden. Ziel ist es, die Anzeige von Anzeigen basierend auf den Bewegungen des Nutzers und den Geboten verschiedener Anzeigenanbieter für die Anzeige von Nutzeranzeigen zu optimieren. | 2 Monate |

| _li_id_3004 | leadinfo | Speichert das Nutzerverhalten der Benutzer der Website | 2 Monate |

- 5 mal jährlich eine druckfrische Fachzeitschrift

- 5 mal jährlich eine druckfrische Fachzeitschrift

- 12 / 5 mal jährlich eine druckfrische Fachzeitschrift

- Website-Login mit Zugriff auf die Inhalte der letzten 10 Jahre

- Website-Login mit Zugriff auf die Inhalte der letzten 10 Jahre

- Website-Login mit Zugriff auf die Inhalte der letzten 10 Jahre

- Website-Login mit Zugriff auf die letzten 22 / 10 Jahre

- Einzelner Download und Ausdruck aller TechnoPharm-Beiträge

- Einzelner Download und Ausdruck aller TechnoPharm-Beiträge

- Einzelner Download und Ausdruck aller TechnoPharm-Beiträge

- Einzelner Download und Ausdruck aller pharmind / TechnoPharm-Beiträge

- Browserbasiertes Lesen aller TechnoPharm-Beiträge

- Browserbasiertes Lesen aller TechnoPharm-Beiträge

- Browserbasiertes Lesen aller TechnoPharm-Beiträge

- Browserbasiertes Lesen aller pharmind / TechnoPharm-Beiträge

- Monatlicher Newsletter "Pharma-Impact"

- Monatlicher Newsletter "Pharma-Impact"

- Monatlicher Newsletter "Pharma-Impact"

- Monatlicher Newsletter "Pharma-Impact"

- Gemeinsamer Download und Ausdruck aller gemerkten TechnoPharm-Beiträge als praktisches Hand-out

- Gemeinsamer Download und Ausdruck aller gemerkten TechnoPharm-Beiträge als praktisches Hand-out

- Gemeinsamer Download und Ausdruck aller gemerkten pharmind / TechnoPharm-Beiträge als praktisches Hand-out

- Download- und Druckfunktion einer kompletten TechnoPharm-Ausgabe

- Download- und Druckfunktion einer kompletten TechnoPharm-Ausgabe

- Download- und Druckfunktion einer kompletten pharmind / TechnoPharm-Ausgabe

- ePaper aller TechnoPharm-Ausgaben mit Druckfunktion

- ePaper aller TechnoPharm-Ausgaben mit Druckfunktion

- ePaper aller pharmind / TechnoPharm-Ausgaben mit Druckfunktion

- 5 mal jährlich eine druckfrische Fachzeitschrift

- Website-Login mit Zugriff auf die Inhalte der letzten 10 Jahre

- Einzelner Download und Ausdruck aller TechnoPharm-Beiträge

- Browserbasiertes Lesen aller TechnoPharm-Beiträge

- 5 mal jährlich eine druckfrische Fachzeitschrift

- Website-Login mit Zugriff auf die Inhalte der letzten 10 Jahre

- Einzelner Download und Ausdruck aller TechnoPharm-Beiträge

- Browserbasiertes Lesen aller TechnoPharm-Beiträge

- Gemeinsamer Download und Ausdruck aller gemerkten TechnoPharm-Beiträge als praktisches Hand-out

- Download- und Druckfunktion einer kompletten TechnoPharm-Ausgabe

- ePaper aller TechnoPharm-Ausgaben mit Druckfunktion

- Website-Login mit Zugriff auf die Inhalte der letzten 10 Jahre

- Einzelner Download und Ausdruck aller TechnoPharm-Beiträge

- Browserbasiertes Lesen aller TechnoPharm-Beiträge

- Gemeinsamer Download und Ausdruck aller gemerkten TechnoPharm-Beiträge als praktisches Hand-out

- Download- und Druckfunktion einer kompletten TechnoPharm-Ausgabe

- ePaper aller TechnoPharm-Ausgaben mit Druckfunktion

- 12 / 5 mal jährlich eine druckfrische Fachzeitschrift

- Website-Login mit Zugriff auf die letzten 22 / 10 Jahre

- Einzelner Download und Ausdruck aller pharmind / TechnoPharm-Beiträge

- Browserbasiertes Lesen aller pharmind / TechnoPharm-Beiträge

- Gemeinsamer Download und Ausdruck aller gemerkten pharmind / TechnoPharm-Beiträge als praktisches Hand-out

- Download- und Druckfunktion einer kompletten pharmind / TechnoPharm-Ausgabe

- ePaper aller pharmind / TechnoPharm-Ausgaben mit Druckfunktion

Korrespondenz:

Holger Mettler, Exyte Central Europe GmbH, Department Computer System Validation & Cyber Security, Löwentorbogen 9B, 70376 Stuttgart; e-mail: holger.mettler@exyte.net

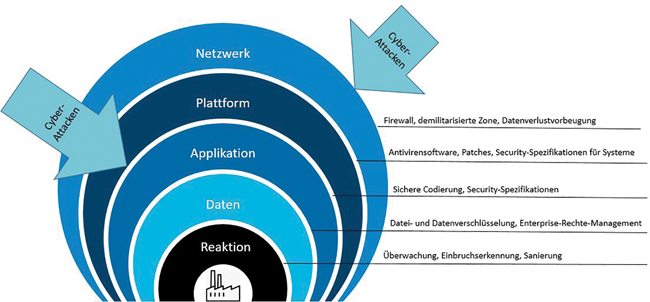

ISO 2700X

Die ISO-Normenfamilie 2700X legt die Anforderungen für die Einrichtung, Umsetzung, Aufrechterhaltung und fortlaufende Verbesserung eines Informationssicherheitsmanagementsystems (ISMS) im Kontext der Organisation fest. Außerdem beinhaltet sie Anforderungen für die Beurteilung und Behandlung von Informationssicherheitsrisiken entsprechend der individuellen Bedürfnisse der Organisation. Die Anforderungen

Schließen Sie hier ein Abonnement ab und profitieren Sie von den vielseitigen Nutzungsmöglichkeiten.

TechnoPharm Print |

TechnoPharm Premium |

TechnoPharm Digital |

pharmind & TechnoPharm |

€ 88* p.a. |

€ 103* p.a. |

€ 85* p.a. |

€ 535* p.a. |

TechnoPharm Print

€ 88* p.a.

TechnoPharm Premium

€ 103* p.a.

TechnoPharm Digital

€ 85* p.a.

pharmind & TechnoPharm All in one

€ 535* p.a.

Der für Sie verbindliche Preis wird bei der Bestellung ausgewiesen.