Header

Ihr Suchergebnis

Sie recherchieren derzeit unangemeldet.Melden Sie sich an (Login) um den vollen Funktionsumfang der Datenbank nutzen zu können.

Sie suchen in allen Bereichen nach dem Autor Krausz S.

In der Rubrik Zeitschriften haben wir 2 Beiträge für Sie gefunden

-

Cyber Security by Design in der Anlagenplanung und -realisierung

Rubrik: Automation

(Treffer aus TechnoPharm, Nr. 03, Seite 158 (2020))

Mettler H | Krausz S | Jebari A

Cyber Security by Design in der Anlagenplanung und -realisierung / Teil 2*Teil 1 dieses Beitrags ist erschienen in TechnoPharm 10, Nr. 2, 108-111 (2020). · Mettler H, Krausz S, Jebari A · Exyte Central Europe, Stuttgart

Die ISO-Normenfamilie 2700X legt die Anforderungen für die Einrichtung, Umsetzung, Aufrechterhaltung und fortlaufende Verbesserung eines Informationssicherheitsmanagementsystems (ISMS) im Kontext der Organisation fest. Außerdem beinhaltet sie Anforderungen für die Beurteilung und Behandlung von Informationssicherheitsrisiken entsprechend der individuellen Bedürfnisse der Organisation. Die Anforderungen sind allgemein gehalten und sollen auf alle Organisationen anwendbar sein, ungeachtet ihrer Art und Größe [ 20 ]. In der Norm ISO 27002 werden konkrete Vorgaben zur Umsetzung genannt. Automatisierte und computerisierte Systeme wurden in den letzten Jahren ein maßgeblicher Bestandteil sowohl in der Bearbeitung als auch in der Speicherung und Archivierung von GMP-relevanten Informationen entlang der Wertschöpfungskette im Unternehmen. Folglich ...

-

Cyber Security by Design in der Anlagenplanung und -realisierung

Rubrik: IT

(Treffer aus TechnoPharm, Nr. 02, Seite 108 (2020))

Mettler H | Krausz S | Jebari A

Cyber Security by Design in der Anlagenplanung und -realisierung / Teil 1 · Mettler H, Krausz S, Jebari A · Exyte Central Europe, Stuttgart

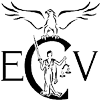

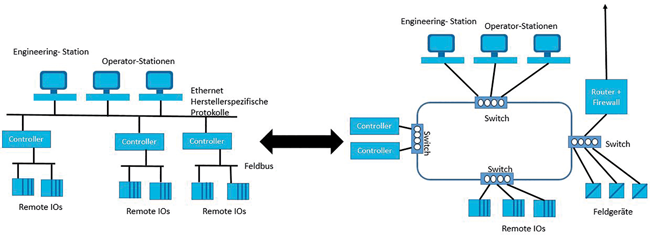

Cyber Security Security by Design Industrie 4.0 Informationssicherheitsmanagement Vorgehensmodelle In Planung und Betrieb automatisierter computergestützter verfahrenstechnischer Anlagen für die GxP-regulierte Life-Science-Industrie müssen sich neue Methoden der Anlagenplanung und des Anlagendesigns etablieren. Grund dafür sind die immer drängenderen Forderungen der globalen Märkte nach Schnelligkeit und Flexibilität mit immer kürzeren Entwicklungszeiten. Im Planungsprozess wird dadurch die frühzeitige Planung, das Design und die Integration vernetzter technischer Infrastrukturen und computergestützter Automatisierungslösungen immer wichtiger, insbesondere im Bereich der Produktion von Wirkstoffen für die maßgeschneiderten Pharmakotherapien (z. B. Personalisierte Medizin oder Gentherapien). Neue Anforderungen sind zudem die Planung und die Vernetzung von computergestützten Produktionsanlagen, die Datenverarbeitung und ...